「またPC乗り換えか…」「このファイル、無害化しないと…」

毎日の業務でそんなため息、ついていませんか? 実は全国の自治体から、まったく同じ声が届いています。

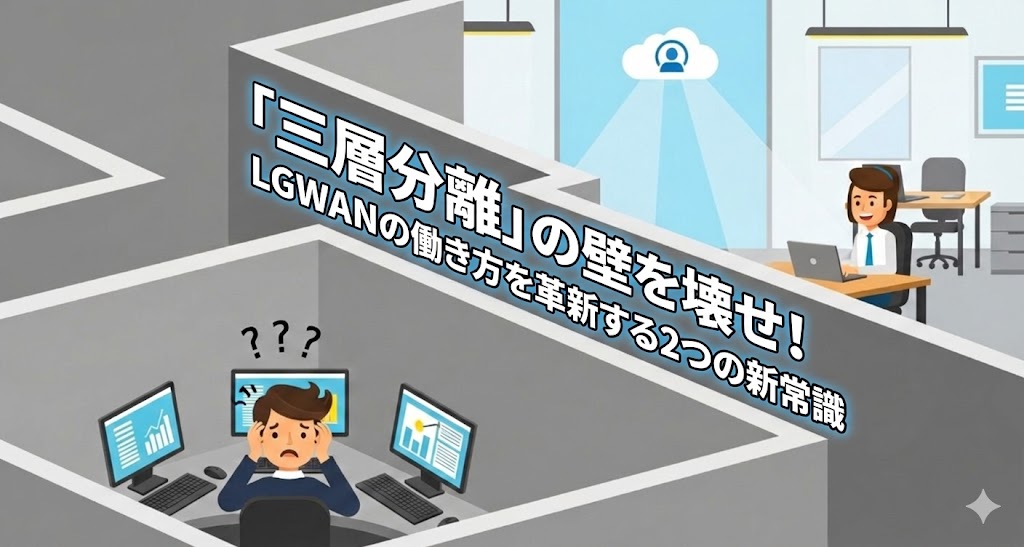

その正体が「三層分離」です。

LGWANをめぐっては、現場の職員さんですら首をかしげる運用ルールが少なくありません。「なぜクラウドが使えないの?」「なんでこんなに手順が多いの?」——その疑問をたどっていくと、2015年に起きたある出来事にたどり着きます。

そして少し皮肉な話ですが、厳しすぎるルールがかえってシャドーITを呼び込んでいる現実もあります。

でも、少し状況が変わってきました。

国が「三層分離の見直し」に動き始めたのです。本記事では、その方針の中身から、βモデル・ゼロトラストの実像、そして現場SEとしての私が感じるエンドポイント対策や職員の意識改革まで、まとめてお伝えします。

しろ

しろ「無害化で表が崩れた!」これ、情報部門でも毎日聞く悲鳴です。PCを2台並べての作業、本当に面倒ですよね。

皆さんの苦労は痛いほど分かります。でも実は今、このガチガチの環境が少しずつ変わり始めているんです。

希望の兆しを、一緒に見ていきましょう。

- 自治体の「謎ルール」の根本原因が「三層分離」であること。

- 三層分離が引き起こす、業務非効率や新たなリスクといった問題点。

- 国が示す「βモデル」「ゼロトラスト」という未来の解決策。

- 現場職員が明日からできる、現状を改善するための第一歩。

自治体LGWANが生んだ「謎ルール」の実態

- 「またPC乗り換えか…」元凶は三層分離

- なぜ分離?始まりは2015年の事件

- 現場を疲弊させるLGWANの謎ルールたち

- なぜクラウドが使えない?三層分離の壁

- 謎ルールが生むシャドーITという危険

「またPC乗り換えか…」元凶は三層分離

あなたも「メールを見るためだけに、わざわざ別のPCへ移動…」なんて、日々の業務でイライラや、もどかしさを感じていませんか?

実は、多くの自治体職員さんを悩ませるPCの使い分けや業務の非効率さ、その元凶は「三層分離」というセキュリティの仕組みなのです。

もしかしたら、あなたが感じているその小さなストレスは、日本中の自治体職員が抱える共通の悩みかもしれません。

これは、総務省が定めたセキュリティモデルで、ネットワークを役割ごとに完全に3つへ分けて、お互いに通信できないようにする考え方のことなんです。

具体的には、以下の3つのネットワークに分離されています。

- 個人番号利用事務系:マイナンバーを扱う最も厳重なネットワーク

- LGWAN接続系:住民情報システムなど基幹業務で使う庁内ネットワーク(※LGWAN:総合行政ネットワーク)

- インターネット接続系:メールやWebサイトの閲覧に使うネットワーク

このように、物理的にネットワークを分けてしまうのが大きな特徴ですね。

この仕組みのおかげで、万が一インターネット接続用のPCがウイルスに感染しても、LGWAN接続系にある大切な住民情報には到達できない、という大きなメリットがあります。

ただ、その一方で私たちは、

- 作業のたびにPCや席を移動する

- 何度もパスワードを入力してログインし直す

- ネットワーク間でファイルの受け渡しがすごく面倒

といった手間を強いられています。

こうした日々の小さな手間の積み重ねが、本来なら数分で終わるはずの作業を10分、15分と延ばしてしまい、気づかないうちに組織全体の生産性を下げてしまっているのです。

なぜ分離?始まりは2015年の事件

それでは、どうしてこのように少し不便な仕組みが、全国の自治体で一斉に導入されることになったのでしょうか。

すべての始まりは、社会に大きな衝撃を与えた、2015年6月の日本年金機構における大規模な個人情報漏えい事件でした。

この事件の引き金となったのは、業務連絡を装った巧妙な「標的型メール攻撃」です。

職員がウイルス付きの添付ファイルを開いてしまったことで、実に約125万件もの大切な年金情報が外部に流出してしまったのです。

| 事件の概要 | |

|---|---|

| 発生時期 | 2015年 |

| 組織名 | 日本年金機構 |

| 原因 | 標的型メール攻撃によるウイルス感染 |

| 被害 | 約125万件の個人情報(年金情報)流出 |

出典: 日本年金機構 不正アクセスによる情報流出事案に関する調査結果報告書

当時、ちょうど「マイナンバー制度」の開始を目前に控えていた時期でもあり、国は国民の個人情報保護に対する危機感を非常に強めました。

これを重く見た国は、国民の情報を守るため、全国の自治体に対してセキュリティ対策を根本から強化するよう、強く要請したのです。

そして、総務省から「自治体情報セキュリティの抜本的対策」として示された対策の柱こそが、前述の「三層分離」でした。

大切なマイナンバー関連の情報を、インターネットの脅威から物理的に「隔離」することで、同様の事件の再発を絶対に防ぐ。

もともとは住民の情報を守るための、いわば究極の防御策だったのですね。

現場を疲弊させるLGWANの謎ルールたち

住民の情報を守る、という大切な目的で始まった対策ですが、その運用が現場に降りてくると、少し不思議な「謎ルール」として職員を悩ませることが少なくありません。

あなたも「どうして、こんなに遠回りな作業が必要なの?」と、疑問に思った経験はありませんか。

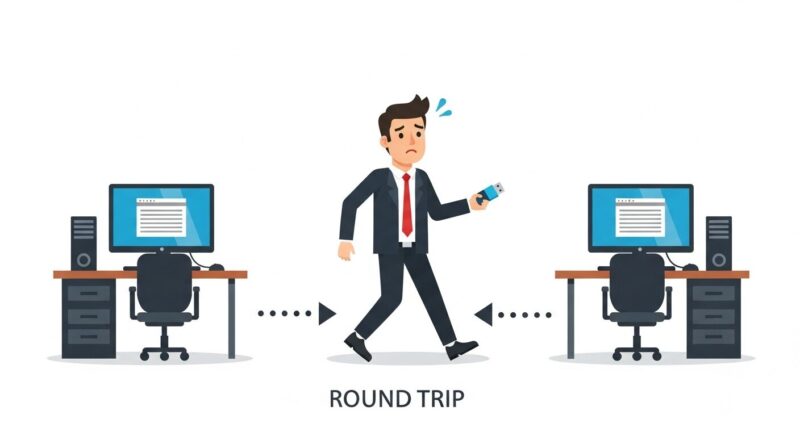

その代表格が、USBメモリなどを使ったファイルの受け渡しです。

インターネットからダウンロードした資料を庁内業務で使いたい、ただそれだけなのに、多くのステップを踏む必要があります。

| 手順 | 作業内容 | 目的と実態 |

|---|---|---|

| STEP 1 | ファイル無害化 | インターネット接続系PCから、専用の「無害化端末」にファイル移動。マクロ除去やPDF変換などを行う。 |

| STEP 2 | 媒体への書き出し | 無害化されたファイルを、許可されたUSBメモリなどの記憶媒体に書き出す。 |

| STEP 3 | LGWAN系へ移動 | 席に戻り、LGWAN接続系のPCにUSBメモリを接続して、ようやくファイルを取り込む。 |

これは、ファイルに潜むかもしれないウイルスを除去する大切な工程です。

ただ、急いでいる時や、無害化端末が混み合っている時などは、この一手間が本当にもどかしく感じられますよね。

セキュリティを優先するあまり、かえって業務が複雑化し、時間もかかる…というジレンマが生まれているのです。

他にも、

- USBメモリの利用自体が原則禁止されている

- ファイルの持ち込みには、必ず情報システム部門の許可印が必要

- 上長と二人一組でないと、特定の操作ができない

など、まるで「職員は信用されていないのでは?」と感じてしまうような、厳しすぎるルールが運用されているケースも見られます。

「ファイル無害化」、すごくよく分かります!Wordの書式が崩れたり、画像が抜け落ちちゃったりして、結局やり直し…なんてこともありますよね。あのガッカリ感、本当に疲れます…。

なぜクラウドが使えない?三層分離の壁

「民間企業ではもう当たり前なのに、どうして私たちの職場では…?」

ファイル共有やリアルタイムでの共同編集など、便利なクラウドサービスがなかなか導入されない背景にも、実は「三層分離の壁」が大きく関係しているのです。

Microsoft 365やGoogle Workspaceといったサービスの多くは、インターネット経由で利用することが大前提ですよね。

そのため、インターネットから完全に隔離されているLGWAN接続系のネットワークからは、原則としてこれらのサービスにアクセスすることができません。

これが、特にコロナ禍以降に普及が進んだテレワークや、柔軟な働き方を導入する上での大きな制約となっています。

庁舎にいる時と同じように業務をするには、庁外からLGWAN接続系のシステムにアクセスする必要がありますが、三層分離の原則がその高い壁となっているのです。

実際に、総務省の調査を見てみましょう。

令和4年時点での地方公共団体のテレワーク実施率は58.8%に留まっており、導入の課題として多くの団体が「情報セキュリティの確保」を挙げています。

| 調査概要 | |

|---|---|

| 調査名 | 地方公共団体におけるテレワークの取組状況等調査 |

| 調査時点 | 令和4年10月1日 |

| 実施率 | 58.8% |

| 主な課題 | 情報セキュリティの確保、テレワーク可能な業務の切り分け |

出典: 総務省「地方公共団体におけるテレワークの取組状況等調査結果」の公表

セキュリティを確保しながら、いかにして時代の流れに合った利便性を高めていくか。

多くの自治体が、この難しい課題に直面しているのですね。

謎ルールが生むシャドーITという危険

ここで、少し皮肉なお話をしなければなりません。

実は、厳しすぎるルールや不便な環境は、かえって「シャドーIT」という、新たなセキュリティリスクを生み出す温床になってしまうことがあるのです。

シャドーITとは、情報システム部門の許可や管理が及ばないところで、職員が業務のために、無断で外部のITサービスや私物のデバイスを利用することを指します。

正規の手順があまりに面倒なため、「こっちのほうが早いから」「この方が便利だから」と、つい使ってしまうのですね。

具体的には、以下のような行為が当てはまります。

| シャドーITの具体例 | 潜むリスク |

|---|---|

| 私物のスマホで業務資料を撮影する | 端末の紛失・盗難による情報漏えい |

| 個人LINEで業務連絡やファイルを送受信 | 誤送信、退職後も情報が端末に残る |

| 無料のファイル転送サービスを利用 | 通信が暗号化されず、情報が抜き取られる危険性 |

| 個人契約のクラウドストレージに保存 | 不正アクセス、サービス終了によるデータ消失 |

これらは、どれも非常に危険な行為です。

組織が管理していないデバイスやサービスは、セキュリティ対策が不十分な場合が多く、そこからウイルスに感染したり、大切な住民情報が漏えいしたりする可能性があります。

良かれと思って作られた厳しいルールが、逆に職員を危険な抜け道へと誘導してしまう…。

これは「心理的リアクタンス」という、自由を奪われると無意識に反発したくなる人間の心理も働いているのかもしれません。

利便性を無視したルールは、思わぬところで新たなリスクを生んでしまうという注意点も、私たちは知っておく必要があるようです。

脱・謎ルール!自治体LGWANの未来と提言

- 朗報!国が示す「三層分離の見直し」

- 脱・分離の第一歩「βモデル」とは?

- 究極の守り「ゼロトラスト」とは?

- 提言①:防御の主役はPCのエンドポイント

- 提言②:「なぜ」を問う文化と職員の習慣

朗報!国が示す「三層分離の見直し」

ここまでお話ししてきた現場の悩み。「うちの職場だけなのかな…」と、孤独に感じていた方もいるかもしれません。

でも、安心してください。

実は、国もこうした課題をきちんと認識していて、いよいよ重い腰を上げ始めたのです。

その大きな転換点となったのが、デジタル庁が示した「クラウド・バイ・デフォルト原則」です。

これは、新しいシステムを導入する際、「クラウドサービスの利用を第一候補(デフォルト)として考えましょう」という、国全体の方針のことなんです。

出典: デジタル庁 政府情報システムにおけるクラウドサービスの利用に係る基本方針/(PDF)

つまり、これまでの「とにかく分離して、インターネットから守る」という考え方から、

「どうすれば安全にクラウドサービスを活用できるか」という方向へと、国全体の舵が切られ始めたということ。

これは、現場の職員にとっては、本当に大きな朗報ですよね。

「今までずっとこうだったから」という思考停止から抜け出し、より便利で効率的な働き方を実現するための、大きな一歩が始まったと言えそうです。

実際にクラウドサービスを導入し、年間800時間の業務削減を実現した自治体の事例もあります。導入の流れからセキュリティ対策まで、以下の記事で具体的に紹介していますので、ぜひご参考ください。

脱・分離の第一歩「βモデル」とは?

それでは、具体的にどのように「脱・三層分離」を進めていくのでしょうか。

その最初のステップとして、総務省が示しているのが「β(ベータ)モデル」という新しい選択肢です。

これは、これまでの厳格な三層分離(αモデルと呼ばれます)を、業務の利便性向上のために少し柔軟にしたものなんです。

一番のポイントは、LGWAN接続系で使っていた一部のシステムを、インターネット接続系へ移行することを許容する点です。

| モデル | ネットワーク構成の考え方 | 具体的な業務イメージ |

|---|---|---|

| αモデル (従来型) | 3つのネットワークを厳格に分離 | Web会議やメールは、インターネット接続系のPCでしか利用できない。 |

| βモデル (新モデル) | 一部のシステム(※)をインターネット接続系へ移行 | 自分の業務PC一台で、Web会議やクラウド型のメール、グループウェアが利用可能になる。 |

※メール、スケジュール管理、Web会議システムといった、比較的機密性の高くない情報だけを扱うシステムが主な対象です。

参考: J-LIS 地方公共団体情報システム機構 βモデルについて

もちろん、ただ移行するだけではありません。

その代わり、ウイルス感染PCをすぐに検知・隔離できる「EDR」という仕組みを入れるなど、パソコン自体の監視・防御を強化することが必須条件となります。

利便性は格段に上がりますが、同時にセキュリティの考え方も少し変えていく必要がある、ということですね。

全ての自治体がすぐに移行できるわけではありませんが、業務改革を進めるための新しい選択肢が示されたことは、とても意味のあることだと私は思います。

もしかして、βモデルが導入されたら、Web会議のたびにPCを乗り換えなくても済むようになるってこと…!?自分の席で、自分のPCで会議に参加できるなんて、夢のようです!

究極の守り「ゼロトラスト」とは?

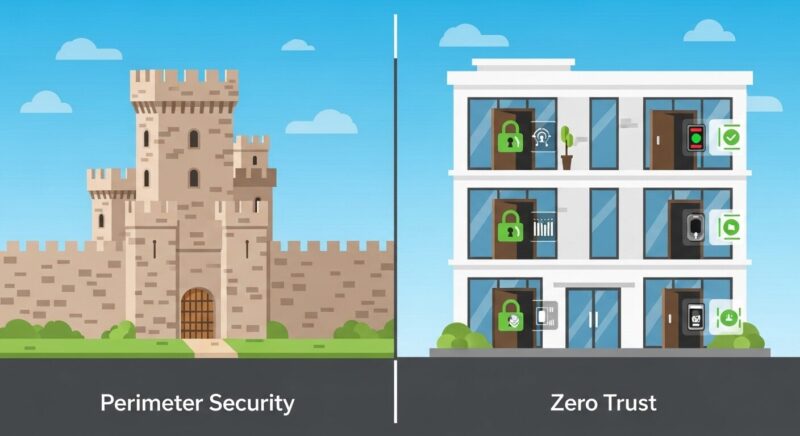

そして、βモデルのさらに先に見据えられているのが、「ゼロトラスト」というセキュリティの考え方です。

これは、その名の通り「何も信頼しない(Zero Trust)」を大前提とする、これからの時代のスタンダードとなりうるものです。

これまでの三層分離との違いを、お城の警備に例えてみましょう。

| モデル | 考え方(お城の警備のイメージ) | メリット・デメリット |

|---|---|---|

| 三層分離 (境界型防御) | 「お堀や城壁(境界線)で守る」 一度中に入ってしまえば、比較的自由に動ける。 | 〇 外部からの侵入に強い × 一度侵入されると内部で被害が広がりやすい |

| ゼロトラスト | 「部屋ごとに関所を設ける」 お城の中であっても、重要な部屋に入るたびに身分証の提示を求める。 | 〇 内部に侵入されても被害を最小限に抑えられる 〇 テレワークなど場所を問わず安全性を確保できる |

テレワークなどで働く場所が多様化し、「庁内にいるから安全」という前提が崩れた今、非常に理にかなった考え方だと言えます。

具体的には、データやシステムにアクセスするたびに、

- 誰が?(職員本人か? 多要素認証などで確認)

- どの端末で?(許可された、安全なPCか?)

- どこから?(不審な場所からのアクセスではないか?)

などを毎回厳しくチェックするのです。

この考え方は、IPA(情報処理推進機構)も公式に導入を推奨しています。

「分離」から、賢い「認証」へ。

セキュリティの常識が大きく変わることで、私たちの働き方も、より自由で安全なものに変わっていくかもしれませんね。

最近では、ゼロトラストやクラウド活用と並行して、「生成AI」の安全な活用も自治体の課題になっています。LGWAN環境でも活用が進む生成AIのセキュリティ対策について、以下の記事で詳しく解説していますので、ぜひ参考にしてみてください。

提言①:防御の主役はPCのエンドポイント

βモデルやゼロトラストといった新しい仕組みへ移行する上で、絶対に欠かせないのが、私たち一人ひとりが使うパソコン(専門用語で「エンドポイント」と言います)の防御力を高めることです。

なぜなら、ネットワークの「壁」に頼る防御が弱まる分、一台一台のPCがウイルスと戦う「最前線」であり、「最後の砦」になるからです。

そこで重要になるのが、「EDR(Endpoint Detection and Response)」と呼ばれる、新しい警備の仕組みです。

皆さんのPCに入っている従来のウイルス対策ソフトとの違いを見てみましょう。

| 種類 | 役割のイメージ | 得意なこと |

|---|---|---|

| ウイルス対策ソフト (従来型) | 空港の「手荷物検査官」 | 指名手配リスト(定義ファイル)にある、既知のウイルスや危険物を水際で食い止める。 |

| EDR (新しい仕組み) | 空港内を巡回する「警備員」 | 空港内に侵入した不審者(未知のウイルス)の怪しい動きを常に監視し、問題行動を起こしたら即座に取り押さえる。 |

最近のサイバー攻撃は非常に巧妙で、手荷物検査をすり抜けて侵入してくるケースが増えています。

事実、IPA(情報処理推進機構)が発表した「情報セキュリティ10大脅威 2025」でも、組織部門の脅威として「ランサムウェアによる被害」(※PC内のデータを人質に身代金を要求する攻撃)が4年連続で1位となっています。

これからの時代は、「ウイルスは侵入されてしまうもの」を前提として、いかに早く検知し、被害を最小限に抑えるかが重要です。

そのためにも、防御の主役であるPC自身のセキュリティを強化する必要があるのです。

エンドポイント対策を見直すなら、まずは各ソフトの特徴をしっかり把握することが大切です。

当ブログでは、業務効率を落とさない「軽さ」と、未知の脅威を弾く「防御力」を両立したESETのプランを徹底比較しています。PC乗り換えのストレスから解放される第一歩として、ぜひ参考にしてみてください。

提言②:「なぜ」を問う文化と職員の習慣

最後に、長年現場を見てきたSEとして、あなたに一番お伝えしたい提言があります。

それは、どんなに優れた技術や仕組みも、最終的に組織を守るのは、私たち職員一人ひとりの意識と、日々のちょっとした習慣だということです。

実際、世界的な調査会社の報告によると、実にセキュリティ侵害の74%には、何らかの人的なミスが関与しているというデータもあります。

出典: Verizon 2025年データ漏洩/侵害調査報告書

高価な警備システムを導入しても、職員が鍵を開けっ放しにしていては意味がありませんよね。それと同じです。

大切なのは、「思考停止の習慣」から「『なぜ?』を考える習慣」へと、意識を切り替えること。

あなたの職場は、どちらの習慣に近いでしょうか?

| 思考停止の習慣(危険なサイン) | 「なぜ?」を考える習慣(安全なサイン) |

|---|---|

| 「ルールだから」と何も考えずに従う | 「このルールは、何を守るためにあるんだろう?」と目的を考える |

| 「面倒だけど仕方ない」と諦める | 「もっと安全で、楽な方法はないかな?」と改善を考えてみる |

| 「よく分からないけど…」と安易にクリック | 「このメール、このURLは本当に信頼できるかな?」と一度立ち止まる |

「このルールは今の業務に合っている?」と、一人ひとりが当事者意識を持つこと。

心理学でいう「オーナーシップ効果」が働き、組織全体のセキュリティレベルは格段に向上します。

パスワードをきちんと管理する。

怪しいメールは開かずにまず相談する。

そんな基本的な行動の積み重ねこそが、何よりも強い壁になるのです。

この記事をきっかけに、あなたの職場で「このルールって、どうしてあるんだっけ?」と話し合う、そんな小さな第一歩が生まれることを心から願っています。

「セキュリティは専門家がやること」じゃないんですね!「これって、どうして?」って、隣の席の人と話してみる。それなら、明日から私にもできそうです!

総括:自治体の「謎ルール」と三層分離のこれから

- 自治体の非効率なPC使い分けの元凶は「三層分離」である

- 三層分離はネットワークを3つに物理的に分け、相互通信を不可能にする仕組みだ

- 導入のきっかけは2015年の日本年金機構・約125万件の情報漏えい事件だ

- 目的はマイナンバー等の重要情報をインターネットの脅威から守ることにあった

- USBメモリ利用には「ファイル無害化」など現場を疲弊させる謎ルールが存在する

- LGWAN環境はMicrosoft 365など便利なクラウドサービスの利用を阻害する

- この制約が自治体のテレワーク導入における大きな壁となっている

- 厳しすぎるルールは危険な「シャドーIT」を生むという皮肉な実態がある

- 国も課題を認識し「クラウド・バイ・デフォルト原則」へと方針転換を開始した

- 三層分離見直しの第一歩が、一部システム移行を認める「βモデル」である

- βモデル導入で、自席PC一台でWeb会議などが可能になる未来が示された

- 究極の形は「何も信頼しない」を前提とする「ゼロトラスト」という考え方だ

- ゼロトラストは「分離」ではなくアクセス毎の厳しい「認証」で安全を確保する

- 今後の対策ではPC本体を監視・防御する「EDR」の導入が不可欠になる

- 技術以上に、職員がルールの目的を考え、基本的な習慣を守ることが最も重要だ

しろ

しろ最後までお読みいただき、ありがとうございました。